Введение в основные понятия Active Directory. Логическая структура Active Directory Создание леса в активной директории

Чем поможет Active Directory специалистам?

приведу небольшой список "вкусняшек", которые можно получить развернув Active Directory:

- единая база регистрации пользователей, которая хранится централизованно на одном либо нескольких серверах; таким образом, при появлении нового сотрудника в офисе вам нужно будет всего лишь завести ему учетную запись на сервере и указать, на какие рабочие станции он сможет получать доступ;

- поскольку все ресурсы домена индексируются, это дает возможность простого и быстрого поиска для пользователей; например, если нужно найти цветной принтер в отделе;

- совокупность применения разрешений NTFS, групповых политик и делегирования управления позволит вам тонко настроить и распределить права между участниками домена;

- перемещаемые профили пользователей дают возможность хранить важную информацию и настройки конфигурации на сервере; фактически, если пользователь, обладающий перемещаемым профилем в домене, сядет работать за другой компьютер и введет свои имя пользователя и пароль, он увидит свой рабочий стол с привычными ему настройками;

- с помощью групповых политик вы можете изменять настройки операционных систем пользователей, от разрешения пользователю устанавливать обои на рабочем столе до настроек безопасности, а также распространять по сети программное обеспечение, например, Volume Shadow Copy client и т. п.;

- многие программы (прокси-серверы, серверы баз данныхи др.) не только производства Microsoft на сегодняшний день научились использовать доменную аутентификацию, таким образом, вам не придется создавать еще одну базу данных пользователей, а можно будет использовать уже существующую;

- использование Remote Installation Services облегчает установку систем на рабочие места, но, в свою очередь, работает только при внедренной службе каталогов.

И Это далеко не полный список возможностей, но об этом позже. Сейчас я постараюсь расскажу саму логику построения Active Directory , но опять стоит выяснить из чего-же из чего-же сделаны наши мальчишьки строится Active Directory - это Домены, Деревья, Леса, Организационные единицы, Группы пользователей и компьютеров.

Домены - Это основная логическая единица построения. В сравнении с рабочими группами домены AD – это группы безопасности, имеющие единую базу регистрации, тогда как рабочие группы – это всего лишь логическое объединение машин. AD использует для именования и службы поиска DNS (Domain Name Server – сервер имен домена), а не WINS (Windows Internet Name Service – сервис имен Internet), как это было в ранних версиях NT. Таким образом, имена компьютеров в домене имеют вид, например, buh.work.com, где buh – имя компьютера в домене work.com (хотя это не всегда так).

В рабочих группах используются NetBIOS-имена. Для размещения доменной структуры AD возможно использование DNS-сервера не компании Microsoft. Но он должен быть совместим с BIND 8.1.2 или выше и поддерживать записи SRV (), а также протокол динамической регистрации (RFC 2136). Каждый домен имеет хотя бы один контроллер домена, на котором располагается центральная база данных.

Деревья - Это многодоменные структуры. Корнем такой структуры является главный домен, для которого вы создаете дочерние. Фактически Active Directory использует иерархическую систему построения, аналогичную структуре доменов в DNS.

Если мы имеем домен work.com (домен первого уровня) и создаем для него два дочерних домена first.work.com и second.work.com (здесь first и second – это домены второго уровня, а не компьютер в домене, как в случае, описанном выше), то в итоге получим дерево доменов.

Деревья как логическое построение используются, когда вам нужно разделить филиалы компании, например, по географическим признакам, либо из каких-то других организационных соображений.

AD помогает автоматически создавать доверительные отношения между каждым доменом и его дочерними доменами.

Таким образом, создание домена first.work.com ведет к автоматической организации двухсторонних доверительных отношений между родительским work.com и дочерним first.work.com (аналогично и для second.work.com). Поэтому с родительского домена могут применяться разрешения для дочернего, и наоборот. Нетрудно предположить, что и для дочерних доменов будут существовать доверительные отношения.

Еще одно свойство доверительных отношений – транзитивность. Получаем – для домена net.first.work.com создаются доверительные отношения с доменом work.com.

Лес - Так-же как и деревья это многодоменные структуры. Но лес – это объединение деревьев, имеющих разные корневые домены.

Предположим, вы решили иметь несколько доменов с именами work.com и home.net и создать для них дочерние домены, но из-за того, что tld (top level domain) не в вашем управлении, в этом случае вы можете организовать лес, выбрав один из доменов первого уровня корневым. Вся прелесть создания леса в этом случае – двухсторонние доверительные отношения между двумя этими доменами и их дочерними доменами.

Однако при работе с лесами и деревьями необходимо помнить следующее:

- нельзя добавить в дерево уже существующий домен

- нельзя включить в лес уже существующее дерево

- если домены помещены в лес, их невозможно переместить в другой лес

- нельзя удалить домен, имеющий дочерние домены

Организационные единицы - впринципе можно назвать субдоменами. позволяют группировать в домене учетные записи пользователей, группы пользователей, компьютеры, разделяемые ресурсы, принтеры и другие OU (Организационные единицы). Практическая польза от их применения состоит в возможности делегирования прав для администрирования этих единиц.

Попросту говоря, Можно назначить администратора в домене, который сможет управлять OU, но не иметь прав для администрирования всего домена.

Важной особенностью OU в отличие от групп является возможность применения к ним групповых политик. «А почему нельзя разбить исходный домен на несколько доменов вместо использования OU?» – спросите вы.

Многие специалисты советуют иметь по возможности один домен. Причина этому – децентрализация администрирования при создании дополнительного домена, так как администраторы каждого такого домена получают неограниченный контроль (напомню, что при делегировании прав администраторам OU можно ограничивать их функционал).

В дополнение к этому для создания нового домена (даже дочернего) нужен будет еще один контроллер. Если же у вас есть два обособленных подразделения, соединенных медленным каналом связи, могут возникнуть проблемы с репликацией. В этом случае более уместным будет иметь два домена.

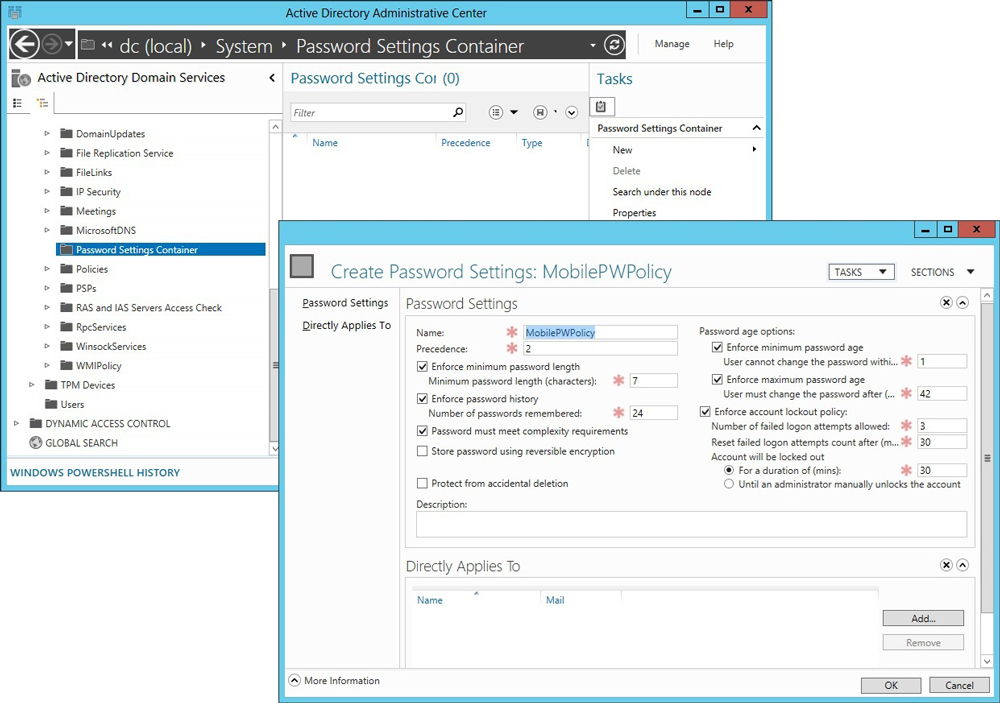

Также существует еще один нюанс применения групповых политик: политики, в которых определены настройки паролей и блокировки учетных записей могут применяться только для доменов. Для OU эти настройки политик игнорируются.

Сайты - Это способ физического разделения службы каталогов. По определению сайт – это группа компьютеров, соединенных быстрыми каналами передачи данных.

Если вы имеете несколько филиалов в разных концах страны, соединенных низкоскоростными линиями связи, то для каждого филиала вы можете создать свой сайт. Делается это для повышения надежности репликации каталога.

Такое разбиение AD не влияет на принципы логического построения, поэтому как сайт может содержать в себе несколько доменов, так и наоборот, домен может содержать несколько сайтов. Но такая топология службы каталогов таит в себе подвох. Как правило, для связи с филиалами используется Интернет – очень небезопасная среда. Многие компании используют средства защиты, например, брандмауэры. Служба каталогов в своей работе использует около полутора десятков портов и служб, открытие которых для прохождения трафика AD через брандмауэр, фактически выставит ее «наружу». Решением проблемы является использование технологии туннелирования, а также наличие в каждом сайте контроллера домена для ускорения обработки запросов клиентов AD.

Представлена логика вложенности составляющих службы каталогов. Видно, что лес содержит два дерева доменов, в которых корневой домен дерева, в свою очередь, может содержать OU и группы объектов, а также иметь дочерние домены (в данном случае их по одному у каждого). Дочерние домены также могут содержать группы объектов и OU и иметь дочерние домены (на рисунке их нет). И так далее. Напомню, что OU могут содержать OU, объекты и группы объектов, а группы могут содержать другие группы.

Группы пользователей и компьютеров - используются для административных целей и имеют такой же смысл, как и при использовании на локальных машинах в сети. В отличие от OU, к группам нельзя применять групповые политики, но для них можно делегировать управление. В рамках схемы Active Directory выделяют два вида групп: группы безопасности (применяются для разграничения прав доступа к объектам сети) и группы распространения (применяются в основном для рассылки почтовых сообщений, например, в сервере Microsoft Exchange Server).

Они подразделяются по области действия:

- универсальные группы могут включать в себя пользователей в рамках леса, а также другие универсальные группы или глобальные группы любого домена в лесу

- глобальные группы домена могут включать в себя пользователей домена и другие глобальные группы этого же домена

- локальные группы домена используются для разграничения прав доступа, могут включать в себя пользователей домена, а также универсальные группы и глобальные группы любого домена в лесу

- локальные группы компьютеров – группы, которые содержит SAM (security account manager) локальной машины. Область их распространения ограничивается только данной машиной, но они могут включать в себя локальные группы домена, в котором находится компьютер, а также универсальные и глобальные группы своего домена или другого, которому они доверяют. Например, вы можете включить пользователя из доменной локальной группы Users в группу Administrators локальной машины, тем самым дав ему права администратора, но только для этого компьютера

В наших прошлых материалах мы разобрали общие вопросы касающиеся служб каталогов и Active Directory. Теперь пришла пора переходить к практике. Но не спешите бежать к серверу, перед развертыванием доменной структуры в вашей сети необходимо ее спланировать и иметь четкое представление о назначении отдельных серверов и процессах взаимодействия между ними.

Перед тем как создавать ваш первый контроллер домена необходимо определиться с режимом его работы. Режим работы определяет доступные возможности и зависит от версии применяемой операционной системы. Мы не будем рассматривать все возможные режимы, кроме тех которые имеют актуальность на текущий момент. Таких режимов три: Windows Server 2003, 2008 и 2008 R2.

Режим Windows Server 2003 следует выбирать только тогда, когда в вашей инфраструктуре уже развернуты сервера на данной ОС и планируется использовать один или несколько таких серверов в качестве контроллеров домена. В остальных случаях нужно выбирать режим Windows Server 2008 или 2008 R2 в зависимости от купленных лицензий. Следует помнить, что режим работы домена можно всегда повысить, а вот понизить уже не удастся (разве что восстановив из резервной копии), поэтому подходите к данному вопросу осмотрительно, с учетом возможных расширений, лицензий в филиалах и т.д. и т.п.

Мы сейчас не будем подробно рассматривать сам процесс создания контроллера домена, к этому вопросу мы вернемся позже, а сейчас хотим обратить ваше внимание на то, что в полноценной структуре Active Directory контроллеров домена должно быть не менее двух . В противном случае вы подвергаете себя неоправданному риску, так как в случае отказа единственного контроллера домена ваша структура AD будет полностью уничтожена . Хорошо если будет актуальная резервная копия и из нее удастся восстановиться, в любом случае все это время ваша сеть будет полностью парализована.

Поэтому сразу же после создания первого контроллера домена нужно развернуть второй, вне зависимости от размеров сети и бюджета. Второй контроллер должен быть предусмотрен еще на стадии планирования и без него за развертывание AD даже не стоит браться. Также не стоит совмещать роль контроллера домена с любыми иными серверными ролями, в целях обеспечения надежности операций с базой AD на диске отключается кэширование записи, что приводит к резкому падению производительности дисковой подсистемы (это объясняет и долгую загрузку контроллеров домена).

В итоге наша сеть должна принять следующий вид:

Вопреки распространенному мнению, все контроллеры в домене равнозначны, т.е. каждый контроллер содержит полную информацию о всех объектах домена и может обслужить клиентский запрос. Но это не значит, что контроллеры взаимозаменяемы, непонимание этого момента зачастую приводит к отказам AD и простою сети предприятия. Почему так происходит? Самое время вспомнить про роли FSMO.

Когда мы создаем первый контроллер, то он содержит все доступные роли, а также является глобальным каталогом, с появлением второго контроллера ему передаются роли хозяина инфраструктуры, хозяина RID и эмулятора PDC. Что будет если администратор решил временно вывести из строя сервер DC1, например чтобы почистить от пыли? На первый взгляд ничего страшного, ну перейдет домен в режим "только чтение", но работать то будет. Но мы забыли про глобальный каталог и если в вашей сети развернуты приложения требующие его наличия, например Exchange, то вы узнаете об этом раньше, чем снимете крышку с сервера. Узнаете от недовольных пользователей, да и руководство вряд ли придет в восторг.

Из чего следует вывод: в лесу должно быть не менее двух глобальных каталогов, а лучше всего по одному в каждом домене. Так как у нас домен в лесу один, то оба сервера должны быть глобальными каталогами, это позволит вам без особых проблем вывести любой из серверов на профилактику, временное отсутствие каких либо ролей FSMO не приводит к отказу AD, а лишь делает невозможным создание новых объектов.

Как администратор домена, вы должны четко знать каким образом роли FSMO распределены между вашими серверами и при выводе сервера из эксплуатации на длительный срок передавать эти роли другим серверам. А что будет если сервер содержащий роли FSMO необратимо выйдет из строя? Ничего страшного, как мы уже писали, любой контроллер домена содержит всю необходимую информацию и если такая неприятность все же произошла, то нужно будет выполнить захват необходимых ролей одним из контроллеров, это позволит восстановить полноценную работу службы каталогов.

Проходит время, ваша организация растет и у нее появляется филиал в другом конце города и возникает необходимость включить их сеть в общую инфраструктуру предприятия. На первый взгляд ничего сложного, вы настраиваете канал связи между офисами и размещаете в нем дополнительный контроллер. Все бы хорошо, но есть одно но. Данный сервер вы контролировать не можете, а следовательно не исключен несанкционированный доступ к нему, да и местный админ вызывает у вас сомнения в его квалификации. Как быть в такой ситуации? Для этих целей специально существует особый тип контроллера: контроллер домена доступный только на чтение (RODC) , данная функция доступна в режимах работы домена начиная с Windows Server 2008 и выше.

Контроллер домена доступный только для чтения содержит полную копию всех объектов домена и может быть глобальным каталогом, однако не позволяет вносить никаких изменений в структуру AD, также он позволяет назначить любого пользователя локальным администратором, что позволит ему полноценно обслуживать данный сервер, но опять таки без доступа к службам AD. В нашем случае это то, что "доктор прописал".

Настраиваем в филиале RODC, все работает, вы спокойны, но пользователи начинают жаловаться на долгий вход в систему и счета за трафик в конце месяца показывают превышение. Что происходит? Самое время еще раз вспомнить про равнозначность контроллеров в домене, клиент может направить свой запрос к любому контроллеру домена, даже находящемуся в другом филиале. Примите во внимание медленный и, с большой вероятностью, загруженный канал связи - вот и причина задержек входа.

Следующий фактор, отравляющий нам жизнь в этой ситуации, это репликация. Как известно, все изменения, сделанные на одном из контроллеров домена, автоматически распространяются на другие и называется этот процесс репликацией, он позволяет иметь на каждом контроллере актуальную и непротиворечивую копию данных. Служба репликации не знает о нашем филиале и медленном канале связи и поэтому все изменения в офисе тут же будут реплицироваться в филиал, загружая канал и увеличивая расход трафика.

Здесь мы вплотную подошли к понятию сайтов AD, которые не следует путать с интернет сайтами. Сайты Active Directory представляют способ физического деления структуры службы каталогов на области отделенные от других областей медленными и/или нестабильными каналами связи. Сайты создаются на основе подсетей и все клиентские запросы отправляются в первую очередь контроллерам своего сайта, также крайне желательно иметь в каждом сайте свой глобальный каталог. В нашем случае потребуется создать два сайта: AD Site 1 для центрального офиса и AD Site 2 для филиала, точнее один, так как по умолчанию структура AD уже содержит сайт, куда входят все ранее созданные объекты. Теперь рассмотрим как происходит репликация в сети с несколькими сайтами.

Будем считать, что наша организация немного подросла и главный офис содержит целых четыре контроллера домена, репликация между контроллерами одного сайта называется внутрисайтовой и происходит моментально. Топология репликации строится по схеме кольца с условием, чтобы между любыми контроллерами домена было не более трех шагов репликации. Схема кольца сохраняется до 7 контроллеров включительно, каждый контроллер устанавливает связь с двумя ближайшими соседями, при большем числе контроллеров появляются дополнительные связи и общее кольцо как бы превращается в группу наложенных друг на друга колец.

Межсайтовая репликация происходит иначе, в каждом домене автоматически выбирается один из серверов (сервер-плацдарм) который устанавливает связь с аналогичным сервером другого сайта. Репликация по умолчанию происходит раз в 3 часа (180 минут), однако мы можем установить собственное расписание репликации и для экономии трафика все данные передаются в сжатом виде. При наличии в сайте только RODC репликация происходит однонаправленно.

Безусловно, затронутые нами темы весьма глубоки и в данном материале мы только слегка их коснулись, однако это тот необходимый минимум знаний, который нужно иметь перед практическим внедрением Active Directiry в инфраструктуру предприятия. Это позволит избежать глупых ошибок при развертывании и авральных ситуаций при обслуживании и расширении структуры, а каждая из поднятых тем еще будет обсуждаться более подробно.

Active Directory

Active Directory («Активные директории», AD ) - LDAP -совместимая реализация службы каталогов корпорации Microsoft для операционных систем семейства Windows NT . Active Directory позволяет администраторам использовать групповые политики для обеспечения единообразия настройки пользовательской рабочей среды, развёртывать программное обеспечение на множестве компьютеров через групповые политики или посредством System Center Configuration Manager (ранее Microsoft Systems Management Server ), устанавливать обновления операционной системы, прикладного и серверного программного обеспечения на всех компьютерах в сети, используя Службу обновления Windows Server . Active Directory хранит данные и настройки среды в централизованной базе данных. Сети Active Directory могут быть различного размера: от нескольких десятков до нескольких миллионов объектов.

Представление Active Directory состоялось в 1999 году, продукт был впервые выпущен с Windows 2000 Server , а затем был модифицирован и улучшен при выпуске Windows Server 2003 . Впоследствии Active Directory был улучшен в Windows Server 2003 R2 , Windows Server 2008 и Windows Server 2008 R2 и переименован в Active Directory Domain Services . Ранее служба каталогов называлась NT Directory Service (NTDS ), это название до сих пор можно встретить в некоторых исполняемых файлах .

В отличие от версий Windows до Windows 2000 , которые использовали в основном протокол NetBIOS для сетевого взаимодействия, служба Active Directory интегрирована с DNS и TCP/IP . Для аутентификации по умолчанию используется протокол Kerberos . Если клиент или приложение не поддерживает аутентификацию Kerberos , используется протокол NTLM .

Устройство

Объекты

Active Directory имеет иерархическую структуру, состоящую из объектов. Объекты разделяются на три основные категории: ресурсы (например, принтеры), службы (например, электронная почта) и учётные записи пользователей и компьютеров. Active Directory предоставляет информацию об объектах, позволяет организовывать объекты, управлять доступом к ним, а также устанавливает правила безопасности.

Объекты могут быть вместилищами для других объектов (группы безопасности и распространения). Объект уникально определяется своим именем и имеет набор атрибутов - характеристик и данных, которые он может содержать; последние, в свою очередь, зависят от типа объекта. Атрибуты являются составляющей базой структуры объекта и определяются в схеме. Схема определяет, какие типы объектов могут существовать.

Сама схема состоит из двух типов объектов: объекты классов схемы и объекты атрибутов схемы. Один объект класса схемы определяет один тип объекта Active Directory (например, объект «Пользователь»), а один объект атрибута схемы определяет атрибут, который объект может иметь.

Каждый объект атрибута может быть использован в нескольких разных объектах классов схемы. Эти объекты называются объектами схемы (или метаданными) и позволяют изменять и дополнять схему, когда это необходимо. Однако каждый объект схемы является частью определений объектов Active Directory , поэтому отключение или изменение этих объектов могут иметь серьёзные последствия, так как в результате этих действий будет изменена структура Active Directory . Изменение объекта схемы автоматически распространяется в Active Directory . Будучи однажды созданным, объект схемы не может быть удалён, он может быть только отключён. Обычно все изменения схемы тщательно планируются.

Контейнер аналогичен объекту в том смысле, что он также имеет атрибуты и принадлежит пространству имён , но, в отличие от объекта, контейнер не обозначает ничего конкретного: он может содержать группу объектов или другие контейнеры.

Структура

Верхним уровнем структуры является лес - совокупность всех объектов, атрибутов и правил (синтаксиса атрибутов) в Active Directory . Лес содержит одно или несколько деревьев , связанных транзитивными отношениями доверия . Дерево содержит один или несколько доменов, также связанных в иерархию транзитивными отношениями доверия. Домены идентифицируются своими структурами имён DNS - пространствами имён.

Объекты в домене могут быть сгруппированы в контейнеры - подразделения. Подразделения позволяют создавать иерархию внутри домена, упрощают его администрирование и позволяют моделировать организационную и/или географическую структуры компании в Active Directory . Подразделения могут содержать другие подразделения. Корпорация Microsoft рекомендует использовать как можно меньше доменов в Active Directory , а для структурирования и политик использовать подразделения. Часто групповые политики применяются именно к подразделениям. Групповые политики сами являются объектами. Подразделение является самым низким уровнем, на котором могут делегироваться административные полномочия .

Другим способом деления Active Directory являются сайты , которые являются способом физической (а не логической) группировки на основе сегментов сети. Сайты подразделяются на имеющие подключения по низкоскоростным каналам (например по каналам глобальных сетей , с помощью виртуальных частных сетей) и по высокоскоростным каналам (например через локальную сеть). Сайт может содержать один или несколько доменов, а домен может содержать один или несколько сайтов. При проектировании Active Directory важно учитывать сетевой трафик , создающийся при синхронизации данных между сайтами.

Ключевым решением при проектировании Active Directory является решение о разделении информационной инфраструктуры на иерархические домены и подразделения верхнего уровня. Типичными моделями, используемыми для такого разделения, являются модели разделения по функциональным подразделениям компании, по географическому положению и по ролям в информационной инфраструктуре компании. Часто используются комбинации этих моделей.

Физическая структура и репликация

Физически информация хранится на одном или нескольких равнозначных контроллерах доменов , заменивших использовавшиеся в Windows NT основной и резервные контроллеры домена, хотя для выполнения некоторых операций сохраняется и так называемый сервер «операций с одним главным сервером », который может эмулировать главный контроллер домена. Каждый контроллер домена хранит копию данных, предназначенную для чтения и записи. Изменения, сделанные на одном контроллере, синхронизируются на все контроллеры домена при репликации . Серверы, на которых сама служба Active Directory не установлена, но которые при этом входят в домен Active Directory , называются рядовыми серверами.

Репликация Active Directory выполняется по запросу. Служба Knowledge Consistency Checker создаёт топологию репликации, которая использует сайты, определённые в системе, для управления трафиком. Внутрисайтовая репликация выполняется часто и автоматически с помощью средства проверки согласованности (уведомлением партнёров по репликации об изменениях). Репликация между сайтами может быть настроена для каждого канала сайта (в зависимости от качества канала) - различная «оценка» (или «стоимость») может быть назначена каждому каналу (например DS3 , , ISDN и т. д.), и трафик репликации будет ограничен, передаваться по расписанию и маршрутизироваться в соответствии с назначенной оценкой канала. Данные репликации могут транзитивно передаваться через несколько сайтов через мосты связи сайтов, если «оценка» низка, хотя AD автоматически назначает более низкую оценку для связей «сайт-сайт», чем для транзитивных соединений. Репликация сайт-сайт выполняется серверами-плацдармами в каждом сайте, которые затем реплицируют изменения на каждый контроллер домена своего сайта. Внутридоменная репликация проходит по протоколу RPC по протоколу IP , междоменная - может использовать также протокол SMTP .

Если структура Active Directory содержит несколько доменов, для решения задачи поиска объектов используется глобальный каталог : контроллер домена, содержащий все объекты леса, но с ограниченным набором атрибутов (неполная реплика). Каталог хранится на указанных серверах глобального каталога и обслуживает междоменные запросы.

Возможность операций с одним главным компьютером позволяет обрабатывать запросы, когда репликация с несколькими главными компьютерами недопустима. Есть пять типов таких операций: эмуляция главного контроллера домена (PDC-эмулятор), главный компьютер относительного идентификатора (мастер относительных идентификаторов или RID-мастер), главный компьютер инфраструктуры (мастер инфраструктуры), главный компьютер схемы (мастер схемы) и главный компьютер именования домена (мастер именования доменов). Первые три роли уникальны в рамках домена, последние две - уникальны в рамках всего леса.

Базу Active Directory можно разделить на три логические хранилища или «раздела». Схема является шаблоном для Active Directory и определяет все типы объектов, их классы и атрибуты, синтаксис атрибутов (все деревья находятся в одном лесу, потому что у них одна схема). Конфигурация является структурой леса и деревьев Active Directory . Домен хранит всю информацию об объектах, созданных в этом домене. Первые два хранилища реплицируются на все контроллеры доменов в лесу, третий раздел полностью реплицируется между репликами контроллеров в рамках каждого домена и частично - на сервера глобального каталога.

Именование

Active Directory поддерживает следующие форматы именования объектов: универсальные имена типа UNC , URL и LDAP URL . Версия LDAP формата именования X.500 используется внутри Active Directory .

Каждый объект имеет различающееся имя (англ. distinguished name , DN ) . Например, объект принтера с именем HPLaser3 в подразделении «Маркетинг» и в домене foo.org будет иметь следующее различающееся имя: CN=HPLaser3,OU=Маркетинг,DC=foo,DC=org , где CN - это общее имя, OU - раздел, DC - класс объекта домена. Различающиеся имена могут иметь намного больше частей, чем четыре части в этом примере. У объектов также есть канонические имена. Это различающиеся имена, записанные в обратном порядке, без идентификаторов и с использованием косых черт в качестве разделителей: foo.org/Маркетинг/HPLaser3 . Чтобы определить объект внутри его контейнера, используется относительное различающееся имя : CN=HPLaser3 . У каждого объекта также есть глобально уникальный идентификатор (GUID ) - уникальная и неизменная 128-битная строка, которая используется в Active Directory для поиска и репликации. Определённые объекты также имеют имя участника-пользователя (UPN , в соответствии с RFC 822 ) в формате объект@домен.

Интеграция с UNIX

Различные уровни взаимодействия с Active Directory могут быть реализованы в большинстве UNIX -подобных операционных систем посредством соответствующих стандарту LDAP клиентов, но такие системы, как правило, не воспринимают большую часть атрибутов, ассоциированных с компонентами Windows , например групповые политики и поддержку односторонних доверенностей.

Сторонние поставщики предлагают интеграцию Active Directory на платформах UNIX , включая UNIX , Linux , Mac OS X и ряд приложений на базе Java , с пакетом продуктов:

Добавления в схему, поставляемые с Windows Server 2003 R2 включают атрибуты, которые достаточно тесно связаны с RFC 2307 , чтобы использоваться в общем случае. Базовые реализации RFC 2307, nss_ldap и pam_ldap , предложенные PADL.com , непосредственно поддерживают эти атрибуты. Стандартная схема для членства в группе соответствует RFC 2307bis (предлагаемому) . Windows Server 2003 R2 включает Консоль управления Microsoft для создания и редактирования атрибутов.

Альтернативным вариантом является использование другой службы каталогов, например 389 Directory Server (ранее Fedora Directory Server , FDS ), eB2Bcom ViewDS v7.1 XML Enabled Directory или Sun Java System Directory Server от Sun Microsystems , выполняющую двухстороннюю синхронизацию с Active Directory , реализуя таким образом «отраженную» интеграцию, когда клиенты UNIX и Linux аутентифицируются FDS , а клиенты Windows аутентифицируются Active Directory . Другим вариантом является использование OpenLDAP с возможностью полупрозрачного перекрытия, расширяющей элементы удаленного сервера LDAP дополнительными атрибутами, хранимыми в локальной базе данных.

Active Directory автоматизируются с помощью Powershell .

Литература

- Рэнд Моримото, Кентон Гардиньер, Майкл Ноэл, Джо Кока Microsoft Exchange Server 2003 . Полное руководство = Microsoft Exchange Server 2003 Unleashed . - М .: «Вильямс», 2006. - С. 1024. - ISBN 0-672-32581-0

См. также

Ссылки

Примечания

| Компоненты Microsoft Windows | |

|---|---|

| Основные | |

| Службы управления |

|

| Приложения |

Контакты DVD Maker Факсы и сканирование Internet Explorer Журнал Экранная лупа Media Center Проигрыватель Windows Media Программа совместной работы Центр устройств Windows Mobile Центр мобильности Экранный диктор Paint Редактор личных символов Удалённый помощник Распознавание речи WordPad Блокнот Боковая панель Звукозапись Календарь Калькулятор Ножницы Почта Таблица символов Исторические : Movie Maker NetMeeting Outlook Express Диспетчер программ Диспетчер файлов Фотоальбом |

| Игры | |

| Ядро ОС | |

| Службы | |

| Файловые системы |

|

| Сервер |

Active Directory Службы развёртывания Служба репликации файлов DNS Домены Перенаправление папок Hyper-V IIS Media Services MSMQ Защита доступа к сети (NAP) Службы печати для UNIX Удалённое разностное сжатие Службы удаленной установки Служба управления правами Перемещаемые профили пользователей SharePoint Диспетчер системных ресурсов Удаленный рабочий стол WSUS Групповая политика Координатор распределённых транзакций |

| Архитектура | |

| Безопасность | |

| Совместимость | |

| Microsoft | ||

|---|---|---|

| ПО | ||

| Серверное ПО | ||

| Технологии | ||

| Интернет | ||

| Игры | ||

| Аппаратное обеспечение |

||

| Образование | ||

| Лицензирование | ||

| Подразделения | ||

После того как вы установили Active Directory в свою сетевую среду и начали реализовывать проект службы, подходящий для ваших деловых целей, вы будете работать с логической структурой Active Directory. Она является моделью службы каталога, которая определяет каждого участника безопасности на предприятии, а также организацию этих участников. База данных Active Directory содержит следующие структурные объекты:

- разделы;

- домены;

- деревья доменов;

- леса;

- сайты;

- организационные единицы.

Далее представлено введение в эти компоненты и концепции доверительных отношений, которые используются для выдачи разрешений на доступ участников безопасности к ресурсам, хранящимся в различных доменах. В главе 5 вы узнаете, как эти структурные компоненты используются для достижения определенных целей (например, защита доступа к ресурсам) и оптимизации производительности сети. Сами участники безопасности (пользователи, группы и компьютеры) в этой главе не обсуждаются.

Разделы Active Directory

Как вы уже знаете, база данных Active Directory хранится в файле на жестком диске каждого контроллера домена. Она разделена на несколько логических разделов, каждый из которых хранит различные типы информации. Разделы Active Directory называются контекстами именования (NC - naming contexts). Просмотреть их можно с помощью инструмента Ldp.exe или ADSI Edit (рис. 2-4).

Рис. 2-4. Просмотр разделов Active Directory с помощью инструмента ADSI Edit

Раздел домена каталога

В разделе домена происходит большая часть действий. Он содержит всю информацию домена о пользователях, группах, компьютерах и контактах: все, что можно просмотреть с помощью инструмента администрирования Active Directory Users And Computers (Пользователи и компьютеры Active Directory).

Раздел домена автоматически реплицируется на все контроллеры в домене. Информация, которая в нем содержится, требуется каждому контроллеру домена для подтверждения подлинности пользователей.

Раздел конфигурации каталога

Раздел конфигурации содержит информацию о конфигурации леса, например, информацию о сайтах, связях сайта и подключениях репликации. В нем хранят информацию многие прикладные программы. Приложения Exchange Server 2000, Microsoft Internet Security And Acceleration (ISA) Server помещают свою конфигурационную информацию в раздел конфигурации каталога Active Directory, а не в свою собственную службу каталога. Когда вы устанавливаете первый ISA-сервер в свою организацию, вы можете сконфигурировать массив, который будет хранить всю конфигурационную информацию ISA в Active Directory. Затем легко устанавливаются дополнительные ISA-серверы, использующие эту же конфигурацию, которая читается из службы Active Directory.

Раздел конфигурации каталога имеет свои копии повсюду в пределах леса. Каждый контроллер домена содержит перезаписываемую копию раздела конфигурации, и изменения в этот раздел каталога могут быть внесены с любого контроллера домена в организации. Это означает, что конфигурационная информация реплицируется на все контроллеры домена. Когда репликация полностью синхронизирована, каждый контроллер домена в лесу будет иметь одну и ту же конфигурационную информацию.

Раздел схемы каталога

Раздел схемы содержит схему для всего леса. Как вы уже знаете, схема представляет собой набор правил о том, какие типы объектов можно создавать в Active Directory, а также правила для каждого типа объектов. Раздел схемы реплицируется на все контроллеры домена в лесу. Однако только один контроллер домена, хозяин схемы, хранит перезаписываемую копию раздела схемы каталога. Все изменения к схеме осуществляются на контроллере - хозяине схемы, а затем реплицируются на другие контроллеры домена.

Раздел глобального каталога

Раздел глобального каталога GC не является разделом в полном смысле. Он хранится в базе данных подобно другому разделу, но администраторы не могут вводить информацию в него напрямую. Раздел GC предназначен только для чтения на всех GC-серверах, он построен из содержимого баз данных домена. Каждый атрибут в схеме имеет булевое значение с именем isMemberOf Partial Attributes et . Если оно установлено на true (истина), атрибут копируется в каталог GC.

Разделы приложений каталога

Последний тип раздела в службе Active Directory Windows Server 2003 - это раздел приложений каталога. Только один тип раздела приложений каталога создается в Active Directory по умолчанию - это раздел, предназначенный для службы сервера доменной системы имен (DNS -Domain Name System). При установке первой интегрированной (integrated) зоны Active Directory создаются прикладные разделы каталога ForestDnsZones и DomainDnsZones. Раздел приложений каталога может хранить любой тип объекта Active Directory, кроме участников безопасности. Кроме того, разделы приложений каталога создаются для управления процессом репликации данных, и ни один из объектов раздела приложений каталога не может реплицироваться в раздел GC.

Разделы приложений каталога используются для хранения специфической информации, связанной с приложениями. Выгода от их использования состоит в том, что имеется возможность управлять репликацией информации в раздел. Для слишком динамичной информации необходимо управлять репликами, чтобы ограничить количество трафика сети. При создании раздела приложений каталога вы можете указать, какие контроллеры домена будут получать реплику раздела. Контроллеры домена, которые получают реплику раздела приложений, могут находиться в любом домене или сайте леса.

Схема именования прикладных разделов каталога идентична другим разделам каталога Active Directory. Например, DNS-имя для конфигурационного раздела каталога в лесу Contoso.com - dc=Configuration, dc=Contoso, dc=com. Если вы создаете раздел приложений каталога по имени AppPartitionl в домене Contoso.com, его DNS-имя будет dc=AppPartitionl, dc=Contoso, dc=com. Разделы приложений каталога достаточно гибки по отношению к месту создания, или, более точно, к контексту именования. Например, можно создать дополнительный раздел приложений каталога в разделе AppPartitionl. Это приведет к тому, что раздел будет иметь имя dc=AppPartition2, dc=AppPartitionl, dc=Contoso, dc=com. Возможно создание раздела приложений каталога с DNS-именем, не смежным ни с одним доменом в лесу. Вы можете создать раздел приложений в домене Contoso.com, который имеет DNS-имя dc=AppPartition, таким образом, будет создано новое дерево в лесу.

Примечание. Выбор DNS-имени для пространства имен приложения никак не влияет на функциональные возможности раздела приложений. Единственное различие будет состоять в конфигурировании LDAP-клиента, который обращается к разделу. Разделы приложений каталога предназначены для доступа LDAP, поэтому клиент должен быть сконфигурирован так, чтобы делать поиск на сервере в правильном пространстве имен.

Создание раздела приложений каталога усложняется необходимостью обслуживания разрешений на доступ к объектам раздела. Для заданных по умолчанию разделов Active Directory разрешения назначаются автоматически. При создании объекта в разделе каталога домена

группе Domain Admins (Администраторы домена) автоматически назначаются полные разрешения на доступ к объекту. При создании объекта в разделе конфигурации или в разделе схемы каталога разрешения назначаются для учетных записей пользователей и групп, принадлежащих корневому домену леса. Поскольку прикладной раздел каталога может быть создан в любом разделе домена каталога или как отдельное дерево в лесу, то заданный по умолчанию путь назначения разрешений не применяется. Назначить группе Domain Admins полное управление объектами в разделе несложно, остается неясным то, какой домен является заданным по умолчанию. Поэтому разделы приложений каталога всегда создаются со ссылкой на домен, содержащий дескрипторы защиты. Этот домен становится заданным по умолчанию, он используется для назначения разрешений на доступ к объектам в разделе приложений каталога. Если раздел приложений каталога создается в разделе домена каталога, то родительский домен используется в качестве домена, содержащего дескрипторы защиты, и создается наследование разрешений. Если раздел приложений каталога создает новое дерево в лесу, то корневой домен леса используется в качестве домена, содержащего дескрипторы защиты.

Совет. Обычно разделы приложений каталога создаются в процессе инсталляции приложения, для которого требуется использование раздела каталога. Инсталляционная процедура приложения должна разрешать создание дополнительных реплик на других контроллерах домена. Вы можете создать каталог приложений с помощью утилиты Ntdsutil, но в среде предприятия это обычно не используется. Процедуры управления разделами приложений каталога описаны в справке Windows Server 2003 Help And Support Center (Центр справки и поддержки Windows Server 2003). Для получения детальной информации о разделах приложений каталога, о том, как обращаться к ним программно, сделайте поиск фразы «Using application directory partitions» на сайте msdn.microsoft.com.

Как только раздел приложений каталога с несколькими репликами создан, управление репликацией раздела осуществляется так же, как для других разделов. Дополнительную информацию о репликации Active Directory см. в гл. 4.

Домены

Домен является основным строительным блоком в модели службы Active Directory. Устанавливая Active Directory на своем компьютере, работающем под управлением Windows Server 2003, вы создаете домен. Домен служит в качестве административной границы, он определяет и грани-

цу политик безопасности. Каждый домен имеет, по крайней мере, один контроллер домена (оптимально иметь два или более).

Домены Active Directory организованы в иерархическом порядке. Первый домен на предприятии становится корневым доменом леса,

обычно он называется корневым доменом

или доменом леса.

Корневой домен является отправной точкой для пространства имен Active Directory. Например, первый домен в организации Contoso - Contoso.com. Первый домен может быть назначенным

(dedicated) или неназначенным

(non-dedicated) корневым доменом. Назначенный корневой домен, называемый пустым корнем,

является пустым доменом-заменителем, предназначенным для запуска Active Directory. Этот домен не будет содержать никаких реальных учетных записей пользователя (группы) и использоваться для назначения доступа к ресурсам. Единственные учетные записи, которые содержатся в назначенном корневом домене - это учетные записи пользователей и групп, заданных по умолчанию, таких как учетная запись Administrator (Администратор) и глобальная группа Domain Admins (Администраторы домена). Неназначенный корневой домен - это домен, в котором создаются учетные записи фактических пользователей и групп. Причины выбора назначенного или неназначен-ного корневого домена леса обсуждаются в гл. 5.

Остальные домены на предприятии существуют или как равные по положению (peers) по отношению к корневому домену, или как дочерние домены. Равные по положению домены находятся на том же иерархическом уровне, что и корневой домен. На рисунке 2-5 показана модель доменов, равных по положению.

Рис. 2-5. Домены Active Directory, организованные как равные по положению

Общепринято, что домены, устанавливаемые вслед за корневым доменом, становятся дочерними доменами. Дочерние домены используют одно и то же пространство имен Active Directory совместно с родительским доменом. Например, если первый домен в организации Contoso назван Contoso.com, то дочерний домен в этой структуре может называться NAmerica.Contoso.com и использоваться для управления всеми участниками безопасности организации Contoso, находящимися в Северной Америке. Если организация достаточно большая или сложная, то могут потребоваться дополнительные дочерние домены, например, Sales.NAmerica.Contoso.com. На рисунке 2-6 показана родительско-до-черняя иерархия домена для организации Contoso.

Рис. 2-6. Родительско-дочерняя модель домена для корпорации Contoso

Деревья доменов

Домены, которые создаются в инфраструктуре Active Directory после создания корневого домена, могут использовать существующее пространство имен Active Directory совместно или иметь отдельное пространство имен. Чтобы выделить отдельное пространство имен для нового домена, нужно создать новое дерево домена. Независимо от того, используется ли единственное пространство имен или несколько, дополнительные домены в том же самом лесу функционируют совершенно одинаково. Создание дополнительных деревьев доменов связано исключительно с организационными проблемами и проблемами именования, оно никак не затрагивает функциональные возможности. Дерево доменов содержит, по крайней мере, один домен. Даже организация с единственным доменом имеет дерево доменов. Использование нескольких деревьев вместо дочерних доменов влияет на конфигурацию DNS, об этом вы узнаете в гл. 3.

Дерево доменов образуется в том случае, когда организация создает домен вслед за созданием корневого домена леса (forest root domain), но не хочет использовать существующее пространство имен. В случае Contoso, если существующее дерево доменов использует пространство имен Contoso.com, может быть создан новый домен, который использует совершенно другое пространство имен, например, Fabrikam.com. Если в дальнейшем потребуется создание доменов, чтобы удовлетворить потребностям единицы Fabrikam, они могут создаваться как дочерние от дерева доменов Fabrikam. На рисунке 2-7 показана схема организации Contoso с несколькими доменными деревьями.

Рис. 2-7. Корпорация Contoso с несколькими доменными деревьями

Леса

Лес представляет самую дальнюю репликацию и является границей безопасности для предприятия. Все домены и доменные деревья существуют в пределах одного или несколько лесов Active Directory. Лес является общим для всех контроллеров домена в лесу. Общими компонентами могут быть:

- Общая схема.У всех контроллеров домена в лесу имеется одна и та же схема. Единственный способ развертывания двух различных схем в одной организации состоит в том, чтобы развертывать два отдельных леса.

- Общий раздел конфигурации каталога. Все контроллеры домена в лесу имеют один и тот же конфигурационный контейнер, который используется для репликации в пределах леса. Раздел конфигурации каталога интенсивно используется приложениями, поддерживающими службу Active Directory (Echange Server 2000 и ISA).

- Общий глобальный каталог GC.Он содержит информацию обо всех объектах в лесу. Это делает поиск любого объекта более эффективным и дает возможность пользователям входить на любой домен леса, используя свои имена UPN.

- Общий набор администраторов в пределах леса. В корневом домене для леса создаются две группы безопасности (security groups). Им предоставляются такие разрешения, которыми не обладают никакие другие пользователи. Группа Schema Admins является единственной группой, которая имеет право изменять схему, а группа Enterprise Admins (Администраторы предприятия) является единственной группой, которая имеет право выполнять действия на уровне леса, такие как добавление или удаление доменов из леса. Группа Enterprise Admins автоматически добавляется к каждой местной группе Administrators (Администраторы) на контроллерах домена в каждом домене леса.

- Общая конфигурация доверительных отношений. Все домены в лесу автоматически сконфигурированы так, чтобы доверять всем другим доменам леса. Более подробно о доверительных отношениях рассказано в следующем разделе.

На рисунке 2-8 показан лес Contoso.

Доверительные отношения

По умолчанию домен является границей доступа к ресурсам в организации. Имея соответствующие разрешения, любой участник безопасности (например, учетная запись пользователя или группы) может обращаться к любому общедоступному ресурсу в том же самом домене. Для получения доступа к ресурсам, которые находятся за пределами домена, используются доверительные отношения службы Active Directory. Доверительные отношения представляют собой опознавательную связь между двумя доменами, с помощью которой участники безопасности могут получать полномочия на доступ к ресурсам, расположенным на другом домене. Есть несколько типов доверительных отношений, включающих:

- транзитивные доверительные отношения;

- односторонние доверительные отношения;

- доверительные отношения леса;

- доверительные отношения области.

Транзитивные доверительные отношения

Все домены дерева поддерживают транзитивные двухсторонние доверительные отношения с другими доменами в этом дереве. В примере, рассмотренном выше, когда домен NAmerica.Contoso.com создается как дочерний домен корневого домена Contoso.com, автоматически создаются двухсторонние доверительные отношения между доменами NAmerica.Contoso.com и Contoso.com. Через доверительные отношения любой пользователь в домене NAmerica.Contoso.com может обращаться к любому ресурсу в домене Contoso.com, на доступ к которому есть разрешение. Аналогично, если в домене Contoso.com имеются какие-либо участники безопасности (как в неназначенном корневом домене), им можно давать доступ к ресурсам домена NAmerica.Contoso.com.

В пределах леса доверительные отношения устанавливаются или как родительско-дочерние доверительные отношения, или как доверительные отношения корня дерева (tree

root

).

Примером родительско-дочер-них доверительных отношений являются отношения между доменами NAmerica.Contoso.com и Contoso.com. Доверительные отношения корня дерева - это отношения между двумя деревьями в лесу, например, между Contoso.com и Fabrikam.com.

Все доверительные отношения между доменами леса являются транзитивными. Это означает, что все домены в лесу доверяют друг другу. Если домен Contoso.com доверяет домену NAmerica.Contoso.com и домен Europe.Contoso.com доверяет домену Contoso.com, то транзитивность указывает на то, что домен Europe.Contoso.com также доверяет домену NAmerica.Contoso.com. Поэтому пользователи в домене NAmerica. Contoso.com могут обращаться к ресурсам, имеющимся в домене Europe.Contoso.com, и наоборот. Свойство транзитивности доверительных отношений применимо к доверительным отношениям корня дерева. Домен NAmerica.Contoso.com доверяет домену Contoso.com, и домен Contoso.com доверяет домену Fabrikam.com. Поэтому домен NAmerica. Contoso.com и домен Fabrikam.com также имеют транзитивные доверительные отношения друг с другом.

Односторонние доверительные отношения

В дополнение к двухсторонним транзитивным доверительным отношениям, которые устанавливаются при создании нового дочернего домена, между доменами леса могут быть созданы односторонние доверительные отношения. Это делается для того, чтобы разрешить доступ к ресурсам между доменами, которые не состоят в прямых доверительных отношениях. Односторонние доверительные отношения также исполь-

зуются для оптимизации производительности работы между доменами, которые связаны транзитивными доверительными отношениями. Эти односторонние доверительные отношения называются укороченными доверительными отношениями (shortcut

trusts

).

Укороченные доверительные отношения нужны в том случае, когда требуется частый доступ к ресурсам между доменами, которые удаленно связаны через дерево домена или лес. Примером этому является лес Contoso, изображенный на рисунке 2-9.

Рис. 2-9. Доверительные отношения в лесу Contoso

Если группа безопасности в домене Sales.Europe.Contoso.com часто обращается к общему ресурсу в домене Research.NAmerica.Contoso.com, то при наличии только транзитивных доверительных отношения между доменами пользователи в домене Sales.Europe.Contoso.com должны подтверждать подлинность в каждом домене дерева, расположенном между ними и доменом, который содержит ресурс. Такая организация работы неэффективна, если часто возникает потребность доступа к этим ресурсам. Укороченные доверительные отношения являются прямыми односторонними доверительными отношениями, которые дадут возможность пользователям в домене Sales.Europe.Contoso.com эффективно подтверждать подлинность в домене Research.NAmerica.Contoso.com без необходимости пересекать все дерево каталога, чтобы туда добраться. На рисунке 2-10 показаны эти прямые доверительные отношения. Если возникает потребность установить такие же доверительные отношения в другом направлении, можно создать прямые доверительные отношения между этими двумя доменами, взаимно изменив их роли. (Такие двойные прямые доверительные отношения кажутся транзитивными отношениями, но эти исключительные доверительные отношения не простираются за пределы этих двух доменов).

Доверительные отношения леса

Доверительные отношения леса являются новой функцией в Windows Server 2003. Они представляют собой двухсторонние транзитивные доверительные отношения между двумя отдельными лесами. С помощью доверительных отношений леса участнику безопасности, принадлежащему одному лесу, можно давать доступ к ресурсам в любом домене совершенно другого леса. Кроме того, пользователи могут входить на любой домен обоих лесов, используя одно и то же имя UPN.

- Доверительные отношения леса не являются транзитивными по отношению к другим лесам. Например, если Forest 1 имеет доверительные отношения леса с Forest2, и Forest2 имеет доверительные отношения леса с Forest3, то Forestl не имеет автоматических доверительных отношений леса с Forest3.

- Доверительные отношения леса делают возможной только идентификацию между лесами, они не обеспечивают другие функциональные возможности. Например, каждый лес будет иметь уникальный каталог GC, схему и раздел конфигурации каталога. Информация между этими двумя лесами не копируется, доверительные отношения леса просто делают возможным назначение доступа к ресурсам между лесами.

- В некоторых случаях вам потребуется установить доверительные отношения между всеми доменами одного леса и всеми доменами другого леса. Для этого вы можете устанавливать односторонние, не транзитивные доверительные отношения между индивидуальными доменами в двух отдельных лесах.

На рисунке 2-11 показаны доверительные отношения леса компании Contoso.

Рис. 2-11. ДоверительныеотношениялесакомпанииContosoсоединяют доменыContoso.comиNWTraders.com, находящиесявразныхлесах

Доверительные отношения области

Последний тип доверительных отношений - это доверительные отношения области (Realm Trusts ). Они устанавливаются между доменом или лесом Windows Server 2003 и не Windows-реализацией области Kerberos v5. Защита Kerberos основана на открытом стандарте, имеются другие системы сетевой защиты, основанные на протоколе Kerberos. Доверительные отношения области можно создать между любыми Kerberos-облас-тями, которые поддерживают стандарт Kerberos v5. Доверительные отношения области могут быть односторонними или двухсторонними, их можно также сконфигурировать как транзитивные и не транзитивные.

Сайты

Все логические компоненты Active Directory, обсуждаемые до сих пор, практически не зависят от физической инфраструктуры сети. Например, при проектировании структуры домена для корпорации вопрос о том, где расположены пользователи, является не самым важным. Все пользователи в домене могут находиться в единственном офисном строении или в офисах, расположенных по всему миру. Независимость логических компонентов от сетевой инфраструктуры возникает вследствие использования сайтов в

Active Directory.

Сайты обеспечивают соединение между логическими компонентами Active Directory и физической сетевой инфраструктурой. Сайт

представляет область сети, где все контроллеры домена связаны быстрым, недорогим и надежным сетевым подключением. В большинстве случаев сайт содержит одну или более подсетей с протоколом интернета (IP), связанных локальной сетью (LAN) или быстродействующей глобальной сетью (WAN), подключенных к остальной части сети через более медленные WAN-подключения.

Основная причина для создания сайтов состоит в том, чтобы иметь возможность управлять любым сетевым трафиком, который должен использовать медленные сетевые подключения. Сайты используются для управления сетевым трафиком в пределах сети Windows Server 2003 тремя различными способами.

- Репликация. Одним из важнейших способов, которым сайты пользуются для оптимизации сетевого трафика, является управление трафиком репликации между контроллерами доменов и GC-серверами. В пределах сайта любое изменение, сделанное в каталоге, будет копироваться в течение приблизительно пяти минут. Графиком репликации между сайтами можно управлять так, чтобы репликация происходила во время нерабочих часов. По умолчанию трафик репликации между сайтами сжат для сохранения пропускной способности сети, в пределах сайта трафик репликации не сжимается. (В главе 4 представлена более детальная информации относительно различий между внутрисайтовой и межсайтовой репликациями.)

- Идентификация. Когда пользователь входит в домен Windows Server 2003 с клиента, на котором работает система Windows 2000 или Microsoft Windows XP Professional, компьютер клиента пробует подключить контроллер домена, находящийся в том же самом сайте, где находится клиент. В главе 3 будет обсуждаться, как каждый контроллер домена регистрирует записи указателя служб (SRV), специфические для сайта. Когда компьютер клиента пытается найти контроллер домена, он всегда запрашивает записи сайтов у DNS-серверов. Это означает, что трафик входа клиента в систему останется в пределах сайта. Если домен работает на функциональном уровне Windows 2000 native (основной) или Windows Server 2003, то клиент будет пытаться найти каталог GC во время входа в систему. Если на сайте имеется GC-сервер, клиент соединится с этим сервером. (Роль сайтов в поиске контроллеров домена подробно обсуждается в гл. 3.)

Примечание. Клиентские компьютеры, на которых работает система Windows NT 4 SP6a, могут регистрироваться на контроллерах домена Active Directory, если они установили службу Directory Services Client (Клиент служб каталога), которая доступна для загрузки на сайте http://www.microsoft.com/ windows2000/server/evaluation/news/bulletins/ adextension.asp. Для тех клиентов, которые не были модернизированы с Windows 95 или Windows 98, программное обеспечение Directory Services Client доступно на компакт-диске Windows Server 2000.

- Сетевые службы, учитывающие наличие сайтов. Третий способ, который позволяет сайтам сохранять высокую пропускную способность, состоит в ограничении клиентских подключений к сайту только теми приложениями и службами, которые учитывают наличие сайтов. Например, используя распределенную файловую систему (DFS -Distributed File System), вы можете создавать несколько реплик папки на различных сайтах в сети. Поскольку система DFS спроектирована так, что она учитывает конфигурацию сайта, компьютеры клиента всегда пробуют обратиться к DFS-реплике на своем собственном сайте, прежде чем использовать связи WAN-сети, чтобы получить доступ к информации на другом сайте.

Каждый компьютер в сети Windows Server 2003 будет назначен сайту. Когда служба Active Directory устанавливается в среде Windows Server 2003, создается заданный по умолчанию сайт, называемый Default First Site Name (заданное по умолчанию имя первого сайта), и все компьютеры леса будут назначены этому сайту, если не создается дополнительных сайтов. Когда создаются дополнительные сайты, они связываются с подсетями IP. Когда сервер, на котором выполняется система Windows Server 2003, становится контроллером домена, то он автоматически назначается тому сайту, который назначен IP-адресу компьютера. При необходимости контроллеры домена можно перемещать между сайтами с помощью инструмента администрирования Active Directory Sites And Services (Active Directory: Сайты и службы).

Клиентские компьютеры определяют свои сайты в первый раз, когда они запускаются и входят в домен. Поскольку компьютер клиента не знает, какому сайту он принадлежит, то он соединяется с любым контроллером домена в домене. В процессе входа в систему контроллер домена сообщит клиенту, какому сайту он принадлежит, и клиент будет кэши-ровать эту информацию для следующего входа в систему.

Примечание. Если контроллер домена или компьютер клиента имеют IP-адрес, который не связан с определенным сайтом, то этот компьютер будет приписан в сайт Default First Site Name. Каждый компьютер, который является частью домена Windows Server 2003, должен принадлежать сайту.

Как уже было сказано выше, нет прямой связи между сайтами и другими логическими концепциями Active Directory. Один сайт может содержать более одного домена, и один домен может принадлежать нескольким сайтам. На рисунке 2-12 показано, что сайт Seattle содержит два домена: Contoso.com и NAmerica.Contoso.com. Домен NWTraders.com распределен между несколькими сайтами.

Примечания.Сайты подробно обсуждаются в других главах. В главе 3 детализируется роль DNS и сайтов для клиентских входов в систему. Глава 4 посвящена роли сайтов в репликации и тому, как создавать и конфигурировать сайты. В главе 5 дается детальная информация по проектированию оптимальной конфигурации сайта для леса Active Directory.

Организационные единицы

Путем реализации нескольких доменов в лесу в виде одного или нескольких деревьев служба Active Directory Windows Server 2003 может масштабироваться так, чтобы обеспечить услуги каталога для сети любого размера. Многие из компонентов Active Directory, такие как глобальный каталог и автоматические транзитивные доверительные отношения, предназначены для того, чтобы сделать использование и управление каталогом предприятия эффективным, независимо от того, насколько большим становится каталог.

Организационные единицы (OU - Organizational Unit) предназначены для того, чтобы облегчить управление службой Active Directory. OU используются для того, чтобы сделать более эффективным управление единственным доменом, вместо того чтобы иметь дело с управлением несколькими доменами службы Active Directory. OU служат для создания иерархической структуры в пределах домена. Домен может содержать сотни тысяч объектов. Управление таким количеством объектов без использования определенных средств организации объектов в логические группы затруднено. Организационные единицы выполняют именно эти функции. На рисунке 2-13 показан пример структуры OU в корпорации Contoso.

Рис. 2-13. Примерструктурыорганизационныхединиц

OU являются контейнерами объектов, содержащими несколько типов объектов службы каталога:

- компьютеры;

- контакты;

- группы;

- inetOrgPerson;

- принтеры;

- пользователи;

- общедоступные папки;

- организационные единицы.

Организационные единицы используются для группировки объектов в административных целях. Они могут делегировать административные права и управлять группой объектов как отдельным подразделением.

Использование организационных единиц для делегирования административных прав

Организационные единицы могут использоваться для делегирования административных прав. Например, пользователю могут быть даны права на выполнение административных задач в определенной OU. Это могут быть права высокого уровня, когда пользователь имеет полный контроль над подразделением, или очень ограниченные и специфические (например, только возможность сбрасывания паролей пользователей в этом подразделении). Пользователь, который имеет административные права на доступ к организационной единице, по умолчанию не имеет никаких административных прав вне OU.

Организационные единицы имеют гибкую структуру назначения прав на доступ к объектам внутри OU. Во многих диалоговых окнах Windows и во вкладках Properties (Свойства) они называются разрешениями. Сама организационная единица OU имеет список управления доступом (ACL - Access Control List), в котором можно назначать права на доступ к этой OU. Каждый объект в OU и каждый атрибут объекта имеет ACL-список. Это означает, что вы можете очень точно контролировать административные права, данные кому-либо в этом подразделении. Например, вы можете дать группе Help Desk (Справочная) право изменять пароли пользователей в OU, не изменяя любые другие свойства учетных записей пользователя. Можно дать отделу Human Resources (Отдел кадров) право изменять личную информацию, касающуюся любой учетной записи пользователя в любом OU, но не давать им никаких прав на другие объекты.

Использование организационных единиц для управления группами объектов

Одной из функций OU является объединение объектов в группы так, чтобы этими объектами можно было одинаково управлять. Если вы хотите одинаково управлять всеми компьютерами в отделе (например, вводя ограничения на то, какие пользователи имеют право входа в операционную систему), вы можете сгруппировать компьютеры в OU и

установить разрешение Logon Locally (Локальный вход в систему) на уровне OU. Это разрешение будет установлено для всех компьютеров в данной OU. Другим примером группировки объектов в административных целях является ситуация, когда совокупность пользователей нуждается в одинаковой стандартной конфигурации рабочего стола компьютера и одинаковом наборе приложений. В этом случае пользователи объединяются в одну OU, и используется групповая политика (group policy) для конфигурирования рабочего стола и управления инсталляцией приложений.

В многих случаях объекты в OU будут управляться через групповую политику. Group Policy Object Editor (Редактор объектов групповой политики) представляет собой инструмент, который может использоваться для управления рабочей средой каждого пользователя. Групповые политики могут использоваться для блокировки пользовательских рабочих столов, для придания им стандартного вида, обеспечения сценариев входа в систему и выхода из нее, перенаправления папок. В таблице 2-3 дается краткий список типов параметров настройки, доступных в редакторе Group Policy Object Editor.

Табл. 2-3. Типыпараметровнастройкигрупповойполитики

Типы параметров настройки |

Пояснение |

||

Administrative templates (Административные шаблоны) |

Используется для управления параметрами, связанными с системным реестром, для конфигурирования параметров настройки приложений и пользовательского рабочего стола, включая доступ к компонентам операционной системы, к панели управления и конфигурацию автономных файлов. |

||

Security (Безопасность) |

Используется для управления локальным компьютером, доменом и параметрами настройки сетевой защиты, включая управление пользовательским доступом к сети, конфигурирование политик учетных записей и управление правами пользователей. |

||

Software installation (Установка программного обеспечения) |

Используется для централизованного управления установкой программного обеспечения. |

||

Scripts (Сценарии) |

Используется для определения сценариев, которые могут выполняться при запуске или выключении компьютера, при входе пользователя в систему и выходе из нее. |

||

Типы параметров настройки |

Пояснение |

||

Folder redirection (Перенаправление папки) |

Используется для хранения некоторых папок пользовательского профиля на сетевом сервере. Папки My Documents (Мои документы) выглядят так, будто они хранятся локально, но фактически они хранятся на сервере, где к ним можно обращаться с любого компьютера в сети. |

||

Групповые политики чаще назначаются на уровне OU. Это облегчает задачу управления пользователями, так как можно назначить один объект групповой политики (GPO - Group Policy Object), например, политику инсталляции программного обеспечения организационной единице, которая затем распространится на всех пользователей или компьютеры в OU.

Предостережение. Организационные единицы не являются участниками безопасности. Их нельзя использовать для назначения разрешений на ресурс так, чтобы затем пользователи всей OU автоматически наследовали эти разрешения. OU используются для административных целей. Для предоставления доступа к ресурсам необходимо использовать группы.

Active Directory представляет собой службы для системного управления. Они являются намного лучшей альтернативой локальным группам и позволяют создать компьютерные сети с эффективным управлением и надёжной защитой данных.

Если вы не сталкивались ранее с понятием Active Directory и не знаете, как работают такие службы, эта статья для вас. Давайте разберёмся, что означает данное понятие, в чём преимущества подобных баз данных и как создать и настроить их для первоначального пользования.

Active Directory - это очень удобный способ системного управления. С помощью Active Directory можно эффективно управлять данными.

Указанные службы позволяют создать единую базу данных под управлением контроллеров домена. Если вы владеете предприятием, руководите офисом, в общем, контролируете деятельность множества людей, которых нужно объединить, вам пригодится такой домен.

В него включаются все объекты - компьютеры, принтеры, факсы, учётные записи пользователей и прочее. Сумма доменов, на которых расположены данные, именуется «лесом». База Active Directory - это доменная среда, где количество объектов может составлять до 2 миллиардов. Представляете эти масштабы?

То есть, при помощи такого «леса» или базы данных можно соединить большое количество сотрудников и оборудования в офисе, причём без привязки к месту - в службах могут быть соединены и другие юзеры, например, из офиса компании в другом городе.

Кроме того, в рамках служб Active Directory создаются и объединяются несколько доменов - чем больше компания, тем больше средств необходимо для контроля её техники в рамках базы данных .

Далее, при создании такой сети определяется один контролирующий домен, и даже при последующем наличии других доменов первоначальный по-прежнему остаётся «родительским» - то есть только он имеет полный доступ к управлению информацией.

Где хранятся эти данные, и чем обеспечивается существование доменов? Чтобы создать Active Directory, используются контроллеры. Обычно их ставится два - если с одним что-то произойдёт, информация будет сохранена на втором контроллере.

Ещё один вариант использования базы - если, например, ваша компания сотрудничает с другой, и вам предстоит выполнить общий проект. В таком случае может потребоваться доступ посторонних личностей к файлам домена, и здесь можно настроить своего рода «отношения» между двумя разными «лесами», открыть доступ к требуемой информации, не рискуя безопасностью остальных данных.

В общем, Active Directory является средством для создания базы данных в рамках определённой структуры, независимо от её размеров. Пользователи и вся техника объединяются в один «лес», создаются домены, которые размещаются на контроллерах.

Ещё целесообразно уточнить - работа служб возможна исключительно на устройствах с серверными системами Windows. Помимо этого, на контроллерах создаётся 3-4 сервера DNS. Они обслуживают основную зону домена, а в случае, когда один из них выходит из строя, его заменяют прочие серверы.

После краткого обзора Active Directory для чайников, вас закономерно интересует вопрос - зачем менять локальную группу на целую базу данных? Естественно, здесь поле возможностей в разы шире, а чтобы выяснить другие отличия данных служб для системного управления, давайте детальнее рассмотрим их преимущества.

Преимущества Active Directory

Плюсы Active Directory следующие:

- Использование одного ресурса для аутентификации. При таком раскладе вам нужно на каждом ПК добавить все учётные записи , требующие доступ к общей информации. Чем больше юзеров и техники, тем сложнее синхронизировать между ними эти данные.

И вот, при использовании служб с базой данных учётные записи хранятся в одной точке, а изменения вступают в силу сразу же на всех компьютерах.

Как это работает? Каждый сотрудник, приходя в офис, запускает систему и выполняет вход в свою учётную запись. Запрос на вход будет автоматически подаваться к серверу, и аутентификация будет происходить через него.

Что касается определённого порядка в ведении записей, вы всегда можете поделить юзеров на группы - «Отдел кадров» или «Бухгалтерия».

Ещё проще в таком случае предоставлять доступ к информации - если нужно открыть папку для работников из одного отдела, вы делаете это через базу данных. Они вместе получают доступ к требуемой папке с данными, при этом для остальных документы так и остаются закрытыми.

- Контроль над каждым участником базы данных.

Если в локальной группе каждый участник независим, его трудно контролировать с другого компьютера, то в доменах можно установить определённые правила, соответствующие политике компании.

Вы как системный администратор можете задать настройки доступа и параметры безопасности, а после применить их для каждой группы пользователей. Естественно, в зависимости от иерархии, одним группам можно определить более жёсткие настройки, другим предоставить доступ к иным файлам и действиям в системе.

Кроме того, когда в компанию попадает новый человек, его компьютер сразу же получит нужный набор настроек, где включены компоненты для работы.

- Универсальность в установке программного обеспечения.

Кстати, о компонентах - при помощи Active Directory вы можете назначать принтеры, устанавливать необходимые программы сразу же всем сотрудникам, задавать параметры конфиденциальности. В общем, создание базы данных позволит существенно оптимизировать работу, следить за безопасностью и объединить юзеров для максимальной эффективности работы.

А если на фирме эксплуатируется отдельная утилита или специальные службы, их можно синхронизировать с доменами и упростить к ним доступ. Каким образом? Если объединить все продукты, использующиеся в компании, сотруднику не нужно будет вводить разные логины и пароли для входа в каждую программу - эти сведения будут общими.

Теперь, когда становятся понятными преимущества и смысл использования Active Directory, давайте рассмотрим процесс установки указанных служб.

Используем базу данных на Windows Server 2012

Установка и настройка Active Directory - весьма нетрудное дело, а также выполняется проще, чем это кажется на первый взгляд.

Чтобы загрузить службы, для начала необходимо выполнить следующее:

- Поменять название компьютера: нажмите на «Пуск», откройте Панель управления, пункт «Система». Выберите «Изменить параметры» и в Свойствах напротив строки «Имя компьютера» кликните «Изменить», впишите новое значение для главного ПК.

- Выполните перезагрузку по требованию ПК.

- Задайте настройки сети так:

- Через панель управления откройте меню с сетями и общим доступом.

- Откорректируйте настройки адаптера. Правой клавишей нажмите «Свойства» и откройте вкладку «Сеть».

- В окне из списка кликните на протокол интернета под номером 4, опять нажмите на «Свойства».

- Впишите требуемые настройки, например: IP-адрес - 192.168.10.252 , маска подсети - 255.255.255.0, основной подшлюз - 192.168.10.1.

- В строке «Предпочтительный DNS-сервер» укажите адрес локального сервера, в «Альтернативном…» - другие адреса DNS-серверов.

- Сохраните изменения и закройте окна.

Установите роли Active Directory так:

- Через пуск откройте «Диспетчер сервера».

- В меню выберите добавление ролей и компонентов.

- Запустится мастер, но первое окно с описанием можно пропустить.

- Отметьте строку «Установка ролей и компонентов», перейдите дальше.

- Выберите ваш компьютер, чтобы поставить на него Active Directory.

- Из списка отметьте роль, которую нужно загрузить - для вашего случая это «Доменные службы Active Directory».

- Появится небольшое окно с предложением загрузки необходимых для служб компонентов - примите его.

- После вам предложат установить другие компоненты - если они вам не нужны, просто пропустите этот шаг, нажав«Далее».

- Мастер настройки выведет окно с описаниями устанавливаемых вами служб - прочтите и двигайтесь дальше.

- Появиться перечень компонентов, которые мы собираемся установить - проверьте, всё ли верно, и если да, жмите на соответствующую клавишу.

- По завершении процесса закройте окно.

- Вот и всё - службы загружены на ваш компьютер.

Настройка Active Directory

Для настройки доменной службы вам нужно сделать следующее:

- Запустите одноимённый мастер настройки.

- Кликните на жёлтый указатель вверху окна и выберите «Повысить роль сервера до уровня контроллера домена».

- Нажмите на добавление нового «леса» и создайте имя для корневого домена, затем кликните «Далее».

- Укажите режимы работы «леса» и домена - чаще всего они совпадают.

- Придумайте пароль, но обязательно запомните его. Перейдите далее.

- После этого вы можете увидеть предупреждение о том, что домен не делегирован, и предложение проверить имя домена - можете пропустить эти шаги.

- В следующем окне можно изменить путь к каталогам с базами данных - сделайте это, если они вам не подходят.

- Теперь вы увидите все параметры, которые собираетесь установить - просмотрите, правильно ли выбрали их, и идите дальше.

- Приложение проверит, выполняются ли предварительные требования, и если замечаний нет, или они некритичны, жмите «Установить».

- После окончания инсталляции ПК самостоятельно перегрузиться.

Ещё вам может быть интересно, как добавить юзера в базу данных. Для этого воспользуйтесь меню «Пользователи или компьютеры Active Directory», которое вы найдёте в разделе «Администрирование» в панели управления, или эксплуатируйте меню настроек базы данных.

Чтобы добавить нового юзера, нажмите правой клавишей по названию домена, выберите «Создать», после «Подразделение». Перед вами появится окно, где нужно ввести имя нового подразделения - оно служит папкой, куда вы можете собирать пользователей по разным отделам. Таким же образом вы позже создадите ещё несколько подразделений и грамотно разместите всех сотрудников.

Далее, когда вы создали имя подразделения, нажмите на него правой клавишей мыши и выберите «Создать», после - «Пользователь». Теперь осталось только ввести необходимые данные и поставить настройки доступа для юзера.

Когда новый профиль будет создан, нажмите на него, выбрав контекстное меню, и откройте «Свойства». Во вкладке «Учётная запись» удалите отметку напротив «Заблокировать…». На этом всё.